Zveřejněno dne: 27. prosince 2019 Aktualizováno 2krát od zveřejnění

Pokud jste správce systému, můžete si myslet, že Váš denní seznam úkolů zahrnuje instalaci bezpečnostních nástrojů, jejich konfiguraci na ochranu před nejnovějšími hrozbami, opravy serverů a přístupových bodů a obnovení systémů po nakažení virem. Není to snadná práce, ale ani příliš složitá.

Pokud i toto všechno děláte, stále děláte pouze polovinu své práce.

Některé z nejúčinnějších počítačových útoků nejsou zaměřeny na hardware nebo software – jsou zaměřeny na lidi. Na útoky pomocí sociálního inženýrství často není potřeba nic víc než jen telefon nebo emailová adresa.

A protože lidé jsou více náchylní dělat chyby než software, jako například antivirové programy, tyto druhy útoků jsou běžné. Ukážeme Vám, jak se proti nim v budoucnu můžete chránit.

Co je to útok pomocí sociálního inženýrství?

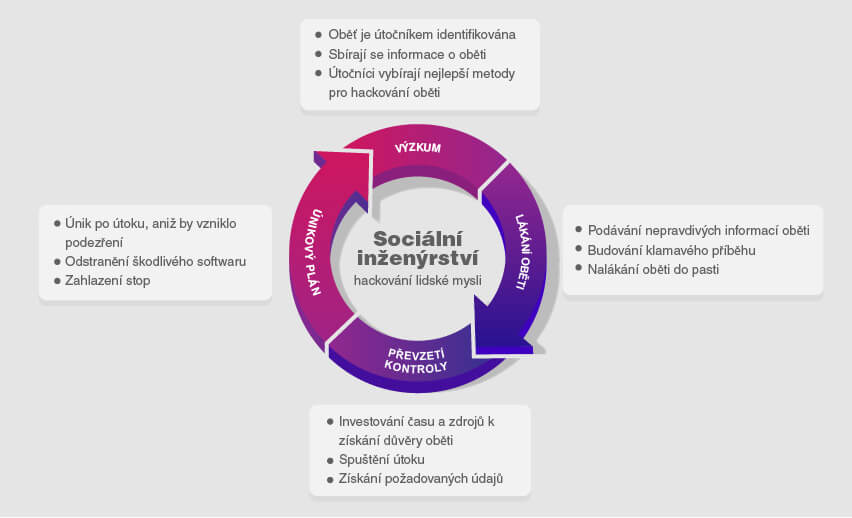

Sociální inženýrství je forma manipulace, ve které útočníci napodobují důvěryhodný zdroj s cílem přesvědčit lidi, aby vykonali určité úkoly, jako je udělení přístupu k počítači nebo účtu, nebo zveřejnění důvěrných informací, jako jsou hesla.

Funguje to takto: nejdříve útočník zavolá nebo pošle email na zákaznickou podporu a vydává se za svůj cíl. Tvrdí, že zapomněl své heslo a obvykle si kolem toho vymyslí uvěřitelný příběh.

Přesvědčí zástupce zákaznického servisu, aby změnil zaregistrovanou emailovou adresu cíle na adresu patřící útočníkovi a pak na tuto adresu zašle kód pro obnovení hesla. Útočník tak bude mít úplný přístup k účtu svého cíle.

Jak časté jsou útoky pomocí sociálního inženýrství?

Útoky pomocí sociálního inženýrství fungují dobře a nevyžadují žádné speciální dovednosti. Technologie známá jako VoIP (Voice over Internet Protocol) spoofing umožňuje útočníkovi vyvolat dojem, že jeho hovor pochází z telefonu cíle – tato technologie je široce dostupná a také nevyžaduje žádné odborné znalosti.

Proto nepřekvapuje, že výskyt těchto útoků je velmi vysoký a neustále se zvyšuje. V roce 2017 se 76 procent odborníků v oblasti informační bezpečnosti stalo terčem útoků pomocí sociálního inženýrství přes telefon nebo email, přičemž nejčastějším způsobem byl email. V roce 2018 toto číslo vyskočilo na 83 procent.

Slavné příklady sociálního inženýrství

Nárůst sociálního inženýrství a emailových phishingových útoků vedl k nárůstu významných incidentů včetně těchto obětí:

- Blackrock

Největší správce aktiv na světě se stal obětí útoku environmentálního aktivisty, který oklamal The Financial Times a Consumer News and Business Channel (CNBC).

Hackeři vydali mimořádně přesvědčivou falešnou tiskovou zprávu, v níž tvrdili, že firma zaútočila na portfolio environmentalistu a způsobila malý rozruch.

- Kryptoměna

Uživatelé kryptoměny známé jako Ethereum byly cílem phishingových útoků maskovaných za falešné chybové zprávy. Měli formu emailu, který uživatele vyzval, aby si nainstalovali opravu.

Ve skutečnosti je však přiložený odkaz přivedl k podvodné verzi softwarové peněženky, která měla útočníkům pomoci získat jejich digitální úspory.

- Zpravodajské agentury

V roce 2015 se mladému hackerovi podařilo zavolat na Verizon, zjistit osobní údaje patřící Johnu Brennanovi – tehdejšímu řediteli CIA – a získat tak přístup k jeho AOL emailové adrese. Tato adresa obsahovala citlivé informace, včetně podrobností z ředitelovy žádosti o bezpečnostní prověrku.

Hackerovi se dokonce podařilo krátce telefonicky hovořit s ředitelem Brennanem. Trvalo to dva roky, než byl útočník nalezen a zatčen.

Tyto incidenty ukazují, jak snadné je způsobit zmatek pomocí nejjednodušších nástrojů, jaké si umíte představit. Hackeři mohou ukrást peníze, oklamat média a vylákat tajné informace od nejmocnějších lidí na Zemi a nepotřebují na to o moc více než telefon a emailovou adresu.

Jak rozeznat útoky pomocí sociálního inženýrství

Dejte si pozor na jakékoliv nevyžádané rady nebo pomoc, zvláště pokud to od Vás vyžaduje nějakou činnost, například kliknutí na odkaz nebo stažení souboru. Jakákoliv žádost o heslo nebo osobní informace je velmi pravděpodobně útokem pomocí sociálního inženýrství.

Buďte opatrní, pokud máte telefonát od někoho, kdo tvrdí že je z technické podpory, nebo pokud máte neplánovanou “kontrolu”. Technická podpora bývá dost zaneprázdněná, takže není pravděpodobné, že by vyhledávali nové problémy a kontrolní návštěvy jsou pravděpodobně pokusy nainstalovat na Váš počítač software, jako například keylogger.

Buďte opatrní, pokud něco vytváří falešný pocit naléhavosti. Tento trik využívají k tomu, aby Váš oklamali a abyste nepoužívali zdravý úsudek. A dávejte si pozor na srdcervoucí příběhy nebo jiné formy psychologického nátlaku.

Vždy si dvakrát zkontrolujte odkazy. Pokud dostanete podezřelý email nebo telefonický hovor, nebo Vás jakoukoli jinou formou požádají o zveřejnění dat nebo provedení nějaké činnosti, nejdříve si před provedením těchto kroků ověřte, zda je tato žádost oprávněná.

Jak se chránit před útoky pomocí sociálního inženýrství

Existují dva způsoby, jak se bránit před útoky pomocí sociálního inženýrství.

1. Za prvé je zde technologie. Řešení známé jako DMARC (Domain-based Message Authentication, Reporting & Conformance) je určeno pro detekci a karanténu falešných emailů.

To znamená že adresa, kterou příjemce vidí, není tou adresou, ze které byl email skutečně odeslán. I když tato technologie uživatele chrání a zajistí, že jejich emaily nemohou být zneužity na nekalou činnost, míra její využívání je velmi nízká – pod 50 procent ve všech odvětvích.

2. Za druhé existují programy – v tomto případě máme na mysli školení o zvyšování povědomí o bezpečnosti. Bezpečnostní administrátoři školí své pracovníky formou testování falešnými emailovými zprávami. Cílem je pomoci zaměstnancům poznat rozdíl mezi falešnou a pravou emailovou zprávou.

Efektivita školení o zvyšování povědomí o bezpečnosti je více než průměrná – míra otevírání phishingových emailů se po školení o povědomí o bezpečnosti snížila o 75 procent – ale útočníkům stále stačí oklamat jednu osobu, aby byl útok úspěšný.

Jak odstranit sociální inženýrství

Jelikož se ve skutečnosti nejedná o fyzický kus hardwaru nebo softwaru, ale sociální inženýrství je technika, nemůžete ho skutečně odstranit. To nejlepší, co můžete udělat, je v první řadě zabránit tomu, abyste se stali obětí. Musíte si být vědomi možných podvodů a útoků a vždy si je dvakrát prověřit.

Pokud jste se stali obětí útoku pomocí sociálního inženýrství, nejlepším řešením je nainstalovat na Váš počítač výkonný antivirus, který odstraní všechny hrozby, které tam útočníci mohli zanechat, například malware. Tyto škodlivé soubory se mohou skrývat v pozadí a čekat, dokud se jim podaří zaznamenat Vaše stisknuté klávesy a odcizit Vaše osobní údaje.

Doporučujeme také změnit všechny Vaše hesla – skvělý způsob, jak to udělat, je použití slušného antiviru se správcem hesel.

Pár slov na závěr

Nakonec správné povědomí a trénink, jakož i rychlá reakce jsou nejlepší obranou proti phishingu a útokům pomocí sociálního inženýrství.

Ačkoliv odhodlaný útočník má dost vysoké šance, že zaměstnance oklame falešnými emailovými zprávami nebo falešnými telefonními hovory, dobří správci budou stále schopni zjistit zneužití účtu, když k němu dojde. A ačkoliv útočníci mohou snadno ukrást uživatelské účty, stále je možné omezit rozsah škod, které tím mohou napáchat.